Last Updated on 2026年5月3日 by wallzhihu

这个信息爆炸的时代,翻墙技术成为了一个热门话题,尤其是对于那些渴望自由访问互联网资源的用户来说。因此,我计划撰写一篇不同寻常的文章——《翻墙技术大全》,旨在为那些对翻墙技术细节感兴趣的朋友们提供一个全面的参考指南。

文章特色:

- 白话解释:我将用最简单的语言详细解释各种翻墙技术,包括SSR、VPN、Trojan、V2ray等。

- 深入探讨:本文不仅仅是一个技术列表,更是一次深入探究。对于那些仅想快速翻墙的用户,这篇文章可能不会立即解决他们的问题,但它将提供一个坚实的知识基础。

独立观点:

- 无广告,纯知识:不同于那些充斥着广告和推销的博客,这篇文章不会推荐任何特定的VPN服务。我的目的是提供纯粹的知识,而不是为了赚取推荐费。

- 对抗误导信息:市面上许多博主对VPN和加密技术一知半解,但这篇文章将从技术和密码学的角度,为您提供准确的信息。

文章的价值:

- 知识性强:这篇文章将是一个知识宝库,为您提供对翻墙技术的深入了解。

- 参考资料丰富:我将引用各种可靠的参考资料,确保信息的准确性和全面性。

希望这篇《翻墙技术大全》能够成为您理解和探索翻墙技术的一盏明灯。在这个充满限制的网络世界里,让我们一起用知识的力量寻找自由的道路。

如果单纯只是想看我推荐的翻墙软体,可以直接参考: 翻墙、科学上网指南 。

我们会介绍:

- 网路安全简介

- 常见加密技术详解

- 各种协议的详解

- VPN 翻墙技术

- SSR 翻墙技术

- Trojan 翻墙技术 (特洛伊点VPN)

- V2Ray 翻墙技术

- 科学上网浅谈

- 科学上网常見問題

- 新型态可能威胁到VPN的技术以及解方

墙知乎(自由享受高墻后的自在晴空)

声明如下: 本网站跟其他网站不一样,不会有弹出推荐的VPN广告,也不会跟你搜集任何电子邮件,因为我并没有直接受惠于我推荐的任何VPN厂商,我也不是他们员工,他们也没有付钱给我叫我帮他写几句好话,我针对超过一百款以上的翻墻软件进行测速,加上我自己在中美工作多年经验,能用的,我就坐速度测试并且推荐,不能用的我就写不能用,希望让大家可以自由享受高墻后的自在晴空。

全网最全面最详细的翻牆技术大全 新闻

🚀 2026年5月 翻墙环境避雷通报

【最新通报】 虽然快连VPN已遗憾退出中国市场,但经过我们的实时监测,以下 VPN 依然能够完美绕过防火墙,且在华速度表现优异,大家可以放心转场:

我们坚持每日实测,确保为您推荐的每一个服务都是真实可用的。

⚠️ 快连VPN(LetsVPN)中国大陆服务变化与退款提醒

最新进展: LetsVPN(快连VPN)近期已针对中国大陆用户发布服务调整与退款相关说明。 根据 LetsVPN 官方博客与 Google Play 页面上的公开回复,受影响用户可关注 账号时间冻结(freeze account time)、自助退款流程(self-service refund) 与后续计费安排。对于仍需要稳定翻墙、远程办公、访问海外资料或长期使用 VPN 的用户, 建议尽快准备备用方案。

为什么需要注意? VPN 在中国大陆的可用性会随网络环境、运营商、地区和客户端版本快速变化。 即使某些用户短期内仍可连接,也不代表之后一定稳定。因此,如果您每天都依赖 VPN, 最稳妥的做法是保留至少一个备用 VPN。

📌 关于 LetsVPN 的更多完整分析:

我们已经整理了 LetsVPN 的背景、价格、使用争议、退款问题、适合人群与替代方案。

更多内容请看:

Wall知乎 LetsVPN 完整评测与替代方案

🔗 外部参考:

LetsVPN 官方博客:账号时间冻结、自助退款与后续计费说明

LetsVPN Google Play 页面与官方回复

Reddit 用户讨论:LetsVPN China / refund / freeze account

常见问题快速回答:

❓ 快连VPN是不是不能用了?

对中国大陆用户来说,快连VPN近期确实出现重大服务变化。不同地区、网络环境和设备上的情况可能不同,

有些用户可能短期仍可连接,但不建议继续把它当作唯一 VPN 使用。

❓ 快连VPN可以退款吗?

可以优先参考 LetsVPN 官方博客与 App 内客服说明。官方近期提到受影响用户可以先进行

账号时间冻结,再依照自助退款流程提交资料。若您是通过 App Store、Google Play 或第三方平台付款,

也建议同时查看原付款平台的订单退款规则。

❓ 为什么要先冻结账号时间?

按照 LetsVPN 官方说明,冻结账号时间可以让账号状态先停止变化,避免后续退款或补偿计算时出现更多争议。

如果您确定受到中国大陆服务变化影响,并且打算申请退款,可以优先处理这一步。

❓ 现在应该换哪一个 VPN?

如果您需要中国大陆可用性、支付宝付款或中文客服,可以优先考虑 StrongVPN、FlowVPN;

如果您更重视国际品牌、隐私政策和多设备使用,也可以参考 ExpressVPN、Surfshark。

实际效果仍会受地区、运营商、设备和时期影响,建议优先选择支持试用或退款保障的方案。

注:本文根据 LetsVPN 官方公开页面、应用商店回复、Reddit 用户讨论与本站长期观察整理。 VPN 在中国大陆的可用性会持续波动,本站不保证任何 VPN 在所有地区、所有时间都稳定可用。

VPN 速度实测报告 2026-05-04

2026年5月3日 重大新闻更新

中国翻墙VPN 推荐比较表 (2026年5月更新)

| VPN 服务商 | 免费试用 | 支付宝支付 | 免翻墙访问 | 中文客服 | 价格 |

|---|---|---|---|---|---|

| StrongVPN | ✅ 1天 | ✅ | ✅ | ✅ | 4.5 USD |

| Flow VPN | ✅ 2天 | ✅ | ✅ | ✅ | 1.88 USD |

| ExpressVPN | ❌ | ❌ | ❌ | ✅ | 6.67 USD |

| Surfshark | ❌ | ❌ | ❌ | ✅ | 2.3 USD |

网路安全简介

网络安全,就像一座无形的城堡,守护着我们的网络世界免受威胁和攻击。这座城堡的墙壁,就是我们熟悉的防火墙(Firewall)。它守在网络的入口,监控着流量,挡住未经授权的访问和攻击,仿佛是一位坚实的卫兵。

- 而城堡内的秘密文件,就由加密(Encryption)技术来保护。这项技术将数据转化为密文,如同城堡中的珍宝被巧妙地隐藏起来。在这个保密的仓库中,常见的加密算法如DES、AES、RSA等,构筑起数据的坚固城墙。

- 城堡的巡逻队,即入侵检测系统(Intrusion Detection),时刻监测着网络的动静。通过签名、统计、行为等多种方法,他们发现并制止未经授权的入侵,保卫城堡的安宁。

- 而想要进入城堡的人,必须通过身份验证(Authentication)的关卡。密码、指纹、虹膜等方式,就如同城门前的卫兵在确认身份,确保只有合法通行者才能进入。

- 城堡的维护工作,就交给了更新和维护(Patch and Maintenance)团队。及时修补墙上的裂缝和城门的缺陷,防止攻击和入侵找到漏洞,保持城堡的坚固。

- 网络安全,不仅仅是保护网络和数据的手段,更是一种对用户隐私的坚守,一场防范信息洩漏的守护战。在企业、政府、金融机构等各个场合,网络安全的意义愈发重要。城堡的旗帜在风中飘扬,为安全而存在。

防火牆(Firewall)简介

防火墙(Firewall)是一种位于网络边界的关键安全设备,旨在监控网络流量、拦截未经授权的访问和抵御各类攻击。其关键功能包括:

- 监控网络流量: 防火墙通过检测和分析数据包内容,精确筛选和管理网络流量,以防范未经授权的访问和潜在攻击。

- 攻击阻止: 设定安全策略和规则,防火墙可有效阻止网络攻击和入侵,提供强大的网络安全防线。

- 网络隔离: 防火墙具备隔离网络的能力,限制不同网络之间的访问,从而确保敏感信息和资源的安全性。

- 监测日志: 记录网络流量、事件和日志,为网络安全管理和维护人员提供监控和分析网络状态和事件的重要数据。

常见的防火墙类型包括软件和硬件两种。软件防火墙安装在个人计算机上,通常作为应用程序,保护个人计算机和小型网络;而硬件防火墙则是专用硬件设备,安装于网络边界,用于全面保护整个网络和企业。

防火墙作为保障网络安全的重要工具,广泛应用于企业、政府、学校等各种场合。其重要性体现在对用户隐私的全面保护和预防信息泄漏的关键作用。

常见加密技术详解

加密是保护敏感数据的最常用方法之一。其基本原理是将纯文本转换为由看似随机的字符组成的密文,而只有持有特定密钥的人才能进行解密。简而言之,你通过一系列操作(通常是数学运算)将信息转化,然后传递给接收方。接收方使用一些特定的信息来解密数据。加密分为两种主要类型:对称加密和非对称加密。

对称密钥算法

对称密钥算法(英语:Symmetric-key algorithm)又称为对称加密、私钥加密、共享密钥加密,是密码学中的一类加密算法。举个例子简单说,就是你跟对方都有钥匙,想像你有个黑盒子,你把讯息放进去然后锁起来,对方有钥匙,再打开来看,这样讲大家很好懂。常见的对称加密算法有AES、ChaCha20、3DES、Salsa20、DES、Blowfish、IDEA、RC5、RC6、Camellia。

非对称加密

非对称加密与对称加密有着显著的区别:非对称加密算法需要两个密钥,分别是公开密钥(public key)和私有密钥(private key),而对称加密则使用相同的密钥进行加密和解密。公钥可以公开,而私钥必须保密。以传输信息给银行为例,银行提供公钥,发送者使用公钥加密信息,而银行则使用私钥解密。常见的非对称加密算法包括RSA、ECC、Diffie-Hellman、El Gamal、DSA。

相对于对称加密,非对称加密需要更多的密钥,但它具有算法公开、计算量小、加密速度快、效率高等优点。然而,非对称加密的缺点是加密和解密所需的时间较长,速度相对较慢,适合处理少量数据。虽然在计算上较为复杂,但其在安全性方面具备优势,适用于特定场景的数据传输。

| 对称密钥算法(Symmetric-key algorithm) | 非对称加密Asymmetric cryptography |

| 密钥数量较多 | 较少 |

| 速度快 | 速度慢 |

| 较不安全 | 比较安全 |

| AES、ChaCha20、3DES、Salsa20、DES、Blowfish、IDEA、RC5、RC6、Camellia | RSA、ECC(移动设备用)、Diffie-Hellman、El Gamal、DSA(数字签名用) |

VPN 具有那些协议

VPN(Virtual Private Network,虚拟私人网络)具有多种协议,常见的有以下几种:

- PPTP(Point-to-Point Tunneling Protocol,点对点隧道协议):是最早的 VPN 协议之一,使用较广泛,具有快速、易于设置等优点,但安全性不如其他协议。

- L2TP(Layer Two Tunneling Protocol,第二层隧道协议):在 PPTP 的基础上进行改进,加入了 IPSec 协议,提高了安全性和稳定性,但速度相对较慢。

- IPSec(Internet Protocol Security,互联网协议安全):是一种较为安全的 VPN 协议,支持多种加密算法和认证方式,能够提供强大的安全保障,但配置较为复杂。

- SSL/TLS(Secure Sockets Layer/Transport Layer Security,安全套接字层/传输层安全):是一种基于加密的 VPN 协议,不需要额外的客户端软件,具有易用性和安全性高等特点,但相对较慢。

以上各种协议具有不同的特点和优缺点,在选择使用时需要根据具体需求进行权衡。需要注意的是,不同的 VPN 服务提供商支持的协议种类和版本可能有所不同。

各种翻墻协议的详解和比較

哪个是最好的 VPN 协议?PPTP vs. OpenVPN vs. L2TP/IPsec vs. SSTP。這問題我常常被問很多次。每家VPN提供商或多或手都提供多种翻墙的VPN协议,而這每一个协议都有它的优缺点。你可以自由選擇,這裡就來講如下幾種,並且舉出他在速度跟安全性上的優缺點: PPTP,L2TP / IPsec,IKEv2 / IPsec,OpenVPN,SSTP,WireGuard,SoftEther,SSL / TLS,TCP和UDP。

VPN的两种类型

VPN有分两种,一种是用户自己连接到安全网路(透过服务商),或是公司到公司,或是住家到公司。通常为了远距工作而使用,这类的协议包含:

- Ipsec(互联网协议安全):此协议的安全性分为两个阶段:它对会话进行认证,然后加密数据。更详细可以参考: IPsec VPN Overview

- L2TP(第2层隧道协议):隧道协议,与第一种的IPSec组合,来优化VPN连接的安全性。L2TP基本上在这个协议的两个不同连接之间创建了一个隧道。常见的两种方法都可以透过VPN Gate 来实作,windows 可由”使用 L2TP/IPsec VPN 协议连接到 VPN Gate“

- PPTP(点到点隧道协议):该协议基本上创建了一个隧道来放入数据包。

在所有 VPN 协议中,PPTP 是最常见、最容易设置且计算速度最快的一种。出于这个原因,PPTP 对于速度至关重要的应用程序(如音频或视频流)以及处理器更有限的较旧、较慢的设备非常有用。PPTP 也存在严重的安全漏洞。它的底层身份验证协议,通常是 MS-CHAP-v1/v2,从根本上讲是不安全的。所以像是expressvpn,都不会有这类的协议。

- SSL / TLS(安全套接字层/传输层安全性:此协议在电子商务网站中非常常见。

- Open VPN:此协议是一个开源VPN,它创建点对点和站点到网络连接。它还使用另一种基于SSL / TLS的自定义协议。

OpenVPN是一个用于创建虚拟私人网络加密通道的软件包,最早由James Yonan编写。OpenVPN允许创建的VPN使用公开密钥、电子证书、或者用户名/密码来进行身份验证。细节可以参考: OpenVPN

- SSH(安全Shell):此协议创建一个隧道,同时加密所有数据。对linux系统最为方便

- WireGuard:WireGuard是开放源代码VPN程序及协议,基于Linux内核实现,利用Curve25519进行密钥交换,ChaCha20用于加密,Poly1305用于数据认证,BLAKE2用于散列函数运算,支持IPv4和IPv6的第3层。

VPN 翻墙技术

VPN(ˋ多。经过伪装(加密)后的使用者IP、位置、跟个人资讯,就可以翻墙来访问一些被防火墙屏蔽的网站。

不如换这个比喻:如果你的车开出你的车道,有人可以跟着你,看看你要去哪裡,你在目的地多久了,什么时候回来。他们甚至可以偷看您的车内并了解有关您的更多信息。看看车上有谁。假如你使用 VPN,就好像您从家裡开车进入地下隧道,进入封闭的停车场,换到另一辆车,然后开车出去。想要知道你讯息的人没有人知道你去了哪裡。。

当您的 VPN 开启时,任何窥探您网络的人都无法看到您在做什么。即使窥探者控製网络。最常见的就是无处不在且方便的公共 Wi-Fi 网络。例如,您怎么知道“starbucks_wifi”实际上真的是是咖啡店的 Wi-Fi 网络?事实上,一个流行的安全研究人员常常做的恶作剧是创建一个与免费、流行的服务同名的网络,看看有多少设备会自动连接。。

即使即使您倾向于信任他人,仍然不应该信任您的互联网服务提供商 (ISP)。在中国,您的 ISP 可以深入了解您的在线活动。更糟糕的是,中国决定允许您的 ISP 出售您的匿名浏览历史记录。甚至可能出售您的数据,这十分恶劣了。VPN 甚至可以防止您的 ISP 监视您的活动,基本上VPN对于你的自身网路安全是至关重要的。

许多美国人也常使用VPN,目的不是为了翻墙,而是想要保护自己的资料不外泄(像是我自己在疫情期间,需要远端办公,也是透过VPN)。目前主流的VPN均为美国公司所开发,然而由于中国政府近年来强力打击加密流量,因此绝大多数的VPN已经无法在中国使用。

关于加密的细节,有兴趣的朋友们可以搜寻RSA加密(透过数论学家认为质因数分解对电脑来说是很难的问题)来应用,另一种是所谓椭圆式加密,透过椭圆曲线上面的阿贝尔群来操作,除了这两种最常见的加密方式,还有运用其他数学结构来加密的,像是最短向量(Shortest Vector)。基本上加密就是用到许多数学跟程式来完成,是一门非常高深的学问。甚至牵涉到着名的P versus NP的问题。

什麽是ip位址

IP位址(IP Address)是网路上每台设备的唯一识别符,用于区分不同的设备和实现设备之间的通信。IP位址是一个由四个数字组成的数字串,每个数字的取值范围是0~255,中间以点分隔,如192.168.0.1。

IP位址分为IPv4和IPv6两种,IPv4是目前使用最广泛的IP位址格式,共有4个8位二进制数字(即32位)组成,总共有4294967296个不同的IP位址。而IPv6则是一种新的IP位址格式,由8个16位数字(即128位)组成,总共有340282366920938463463374607431768211456个不同的IP位址。

在网路通信中,IP位址被用来标识不同的设备,以便在网路上传输数据和实现通信。每个IP位址都是唯一的,并且具有一定的结构和分配方式,以确保网路通信的正确性和可靠性。

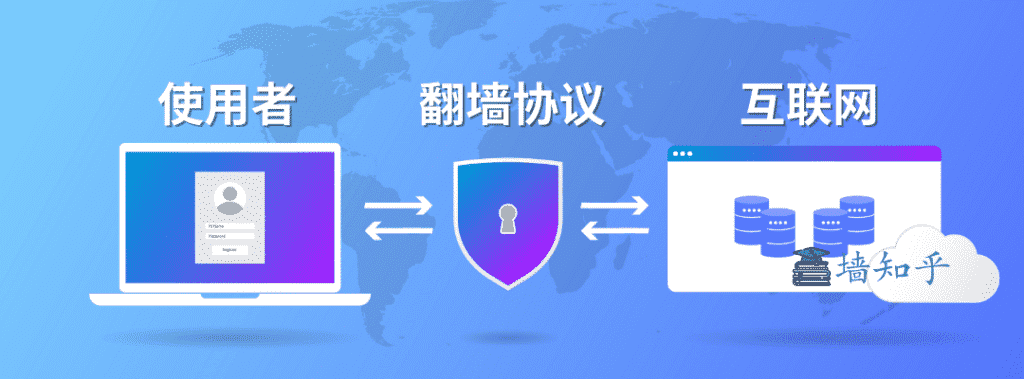

SSR 翻墙技术

多型态多技术的类型成为VPN软体主流

传统的VPN是虚拟私人网路,常见用途是在学校或企业内建立私有的网路系统。SSR 则可以想像成是透过一个代理人,这个代理人(专有名称是Sock5)可以访问被屏蔽的网站,借由与这个代理人传输资料来翻墙,而且资料同样经过加密,而且没有专用网路,所以相较传统VPN来说,SSR更不容易被防火墙侦测到。

SSR原本是一个开源专案,后因中国政府打压,源代码已经下架,但由于传统VPN多数已被墙,SSR现在已经取代VPN成为国内翻墙的主流。近年来近年来由于中国打击翻墙手段趋严,许多国内VPN像是光年VPN,熊猫VPN等暂时无法使用,而且常会有团队因为法律而跑路,因此建议使用欧美VPN,安全性有保证,团队也不会突然消失,造成使用者血本无归。

除了SSR之外,還有像是V2-ray 跟Trojan。Trojan是一个比较新的翻墙软件,在设计时采用了更适应国情的思路。 在穿透GFW时,人们认为强加密和随机混淆可能会欺骗GFW的过滤机制。 然而,Trojan实现了这个思路的反面:它模仿了互联网上最常见的HTTPS协议,以诱骗GFW认为它就是HTTPS,从而不被识别。

简单说,由于传统VPN的技术已经被中国防火墙识破,所以现在都是使用多技术的方式来翻墙。 像是光年VPN採用的就是特殊SSR技术。

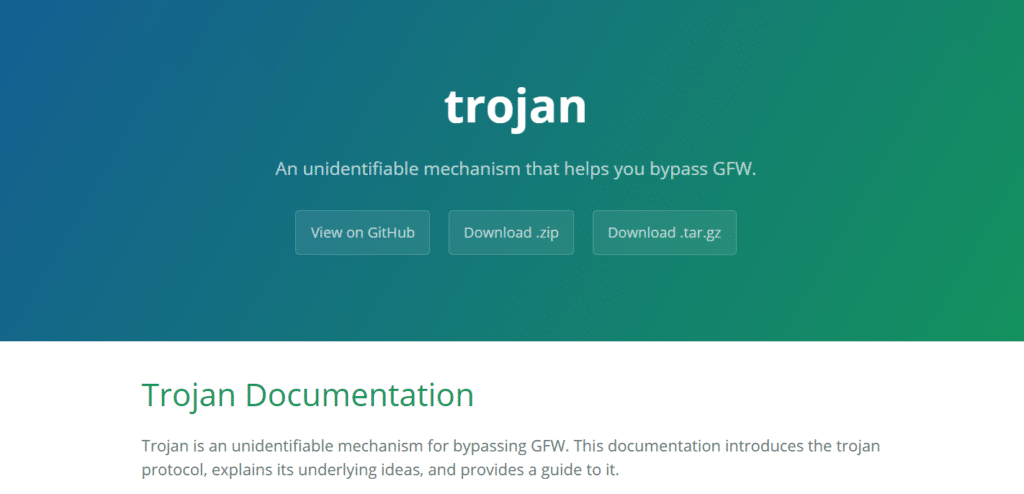

Trojan 翻墙技术 (特洛伊点VPN)

现在来讲讲Trojan翻墙技术,Trojan 是一个开源专案,更多细节跟操作可以参考github的官网。建议熟悉程式的玩家自己去探求,如果是程式小白,当作故事看看就好。简单就是透过Trojan来模彷成HTTPS。

在騙過 GFW 时,人们认为强加密和随机混淆可能会欺骗 GFW。然而,特洛伊木马实现了截然相反的功能:它模仿最常见的跨墙协议HTTPS,以欺骗 GFW 认为它是HTTPS。

Trojan原来是指一种类似于木马(Malware)的恶意软体,它们通常会伪装成合法的软体或者附带在其他软体中,潜藏在使用者的电脑中,并在使用者不知情的情况下执行恶意活动。Trojan 的主要目的是从使用者的电脑中窃取敏感资料,如登录名、密码、银行卡号等,并将这些资料传送到黑客的伺服器上。此外,Trojan 还可以通过远程控制的方式,从使用者的电脑中下载和执行其他恶意软体,如间谍软体、病毒等,对使用者的电脑进行攻击。

Trojan 的传播方式多种多样,包括通过电子邮件、网路下载、USB 随身碟等途径传播。为了防止被感染,使用者应该注意不要从不信任的网站下载软体,不要随意打开陌生的电子邮件或者附件,以及使用防病毒软体等措施来保护自己的电脑安全。总之,Trojan 是一种危险的恶意软体,能够对使用者的隐私和安全造成重大威胁。在使用电脑时,使用者应该时刻保持警惕,避免被感染。

有效的木马协议

当木马客户端(木马客户端只是一个木马协议SOCKS5转换器。没有特別的)连接到服务器时,它首先执行真正的 TLS信息交換。如果 信息交換 成功,所有后续流量将受到保护TLS;否则,服务器将像任何HTTPS服务器一样立即关闭连接。(木马现在也支持对普通 HTTP 请求的类似 nginx 的响应。)然后客户端发送以下结构:

+-----------------------+---------+----------------+---------+----------+

| hex(SHA224(password)) | CRLF | Trojan Request | CRLF | Payload |

+-----------------------+---------+----------------+---------+----------+

| 56 | X'0D0A' | Variable | X'0D0A' | Variable |

+-----------------------+---------+----------------+---------+----------+

where Trojan Request is a SOCKS5-like request:

+-----+------+----------+----------+

| CMD | ATYP | DST.ADDR | DST.PORT |

+-----+------+----------+----------+

| 1 | 1 | Variable | 2 |

+-----+------+----------+----------+

where:

o CMD

o CONNECT X'01'

o UDP ASSOCIATE X'03'

o ATYP address type of following address

o IP V4 address: X'01'

o DOMAINNAME: X'03'

o IP V6 address: X'04'

o DST.ADDR desired destination address

o DST.PORT desired destination port in network octet order

如果连接是 a UDP ASSOCIATE,则每个UDP数据包具有以下格式:

+------+----------+----------+--------+---------+----------+

| ATYP | DST.ADDR | DST.PORT | Length | CRLF | Payload |

+------+----------+----------+--------+---------+----------+

| 1 | Variable | 2 | 2 | X'0D0A' | Variable |

+------+----------+----------+--------+---------+----------+

当服务器收到第一个数据包时,它会检查散列密码是否正确以及木马请求是否有效。如果不是,则该协议被视为“其他协议”。请注意,第一个数据包将附加有效负载。这避免了长度模式检测并且可以减少要发送的数据包的数量。

如果请求有效,特洛伊木马服务器连接到由DST.ADDR和DST.PORT字段指示的端点,并在端点和特洛伊木马客户端之间打开直接隧道。

其他协议

因为通常将特洛伊木马服务器假定为HTTPS服务器,所以侦听套接字始终是TLS套接字。执行TLS交換后,如果木马服务器确定流量是“其他协议”,则在预设端点(默认为127.0.0.1:80本地HTTP服务器)到客户端之间打开隧道,以便预设端点控制解密TLS流量.

防检测

主动检测

所有没有正确结构和密码的连接都将被重定向到预设的端点,因此HTTP如果可疑的探针连接(或者只是您的粉丝连接到您的博客 XD),木马服务器的行为与该端点完全相同(默认情况下)。

被动检测

因为流量受到保护TLS,如果您正在访问一个HTTP站点,流量看起来是一样的HTTPS(握手RTT后只有一个TLS);如果您没有访问某个HTTP站点,则流量看起来与HTTPS保持活动或WebSocket. 因此,木马也可以绕过 ISPQoS限制。

Ray 翻墙技术

最后来说说近年很红的V2Ray. 技术细节可以参考V2Ray Beginniner's Guide。或是GitHub https://github.com/v2fly/v2ray-step-by-step。

简单说,V2Ray可以当作是进化版的SSR,包含各种不同的混淆跟伪装。

V2Ray 本身不是协议或规避系统。相反,V2Ray 是一个平台或框架,允许您运行一个或多个代理,具有各种分层代理协议、传输和混淆。例如,您可以在一个端口上运行 SOCKS-in-TLS,在另一个端口上运行 VMess-in-QUIC(可以选择混淆 QUIC 数据包)。在客户端,您可以配置路由来控制什么流量应该使用什么代理,或者根本不应该被代理。

在最底层,V2Ray 支持多种代理协议,有些是混淆的,有些则不是:

- 标准的HTTP 代理(GET/CONNECT)。

- 普通Socket。

- MTProto,由 Telegram 使用 并且只能代理到 Telegram 服务器。

- Shadowsocks,使用推荐的AEAD 密码,或者不幸的是,已弃用的流密码和一次性 auth。

- VMess,一种自定义的经过身份验证和加密的代理协议。有一个技术协议规范。

有一个可选的mux(多路复用)层通过一个代理连接隧道传输多个流。

代理协议本身并不是通过任何特定类型的网络连接实现的。相反,您必须为每个指定传输:

- 一个TCP 连接。

- mKCP,一种使用 UDP 数据包实现的可靠通道。我不确定 mKCP 与KCP有何不同,如果有的话。本 BBS 的读者会回忆起之前关于 Turbo Tunnel 内部会话层的讨论中的 KCP(#9,#14)。

- 基于 TCP的WebSocket 连接。

- HTTP/2。

- 一个QUIC 连接。

任何传输层都可以选择应用一层 TLS。TLS 选项对于 HTTP/2 和 QUIC 传输是必需的。

最后,在最高级别,一些传输支持额外的、可选的混淆选项:

V2Ray 模型提供了很大的灵活性。您可以设置未经身份验证的 SOCKS 代理而不进行任何加密,或者您可以设置仅对授权用户开放的 VMess,通过 WebSocket 和 TLS 进行隧道传输。

V2Ray 和 Shadowsocks 有什么区别?

不同的是Shadowsocks只是一个简单的代理工具;它是一种加密协议。但是,V2Ray 是作为一个平台设计的,任何开发者都可以使用 V2Ray 提供的模块来开发新的代理软件。

熟悉Shadowsocks历史的人都应该知道,它是clowwindy开发的一款自用软件。开发的初衷是让穿越防火墙和审查变得简单高效。在clowwindy 将Shadowsocks 开源之前,它作为私有代理协议已经使用了很长时间。V2Ray 是在 clowwindy 受到中国政府威胁后开发的,而 Project V 团队则是为了抗议而开发的。由于历史背景不同,他们具有不同的特点。

单纯说Shadowsocks是单代理协议,V2Ray比单协议代理复杂。Shadowsocks 听起来有点黯淡?当然不是!从另一个角度来说,Shadowsocks 易于部署,而 V2Ray 在部署时有更复杂的配置。簡單說V2Ray就是進化版的SSR。

既然 V2Ray 比较复杂,那我们为什么要用它呢?

事物的优点和缺点总是随之而来。例如,V2Ray 具有以下优点:

- 全新强大的协议:V2Ray采用全新自主研发的VMess协议,改善了Shadowsocks现有的一些缺点,更难被防火墙检测到。

- 更好的性能:更好的网络性能,具体数据可以看V2Ray官方博客

- 更多特性:以下是V2Ray的一些特性:

- mKCP:V2Ray 上的 KCP 协议实现,不需要另外安装 kcptun。

- 动态端口:动态改变通信端口,对抗长期大流量端口的限速

- 路由特性:可以自由设置指定数据包的流向,屏蔽广告,开启反跟踪

- 出站代理,或者说链代理,使用许多链接来获得更好的隐私

- 混淆:类似于ShadowsocksR的混淆,mKCP的数据包也可以混淆。混淆其他协议流量,增加检测难度

- WebSocket 协议:只使用 WebSocket 代理,或用于 CDN 中间代理(更好的抗阻塞)

- Mux:复用,进一步提高代理的并发性能

更多VPN的细部技术介绍

1 解释VPN中的隧道拆分技术

隧道拆分技术是VPN中常用的一种技术,其主要作用是优化VPN的网络性能,提高网络速度和稳定性。隧道拆分技术通常用于同时使用VPN连接和本地网络连接的情况下,将VPN流量和本地网络流量分别处理,从而避免因为VPN流量占用过多带宽导致本地网络变慢或者VPN连接不稳定的问题。

在隧道拆分技术中,VPN会将VPN流量和本地网络流量分别通过不同的隧道进行传输和处理,以确保两者之间的互相独立。例如,当你使用VPN连接到远程办公室,同时需要使用本地网络连接其他资源时,VPN会自动将VPN流量和本地网络流量分开处理,避免二者之间的干扰。这种技术可以大幅度提高网络的速度和稳定性,让你可以更加顺畅地进行工作和上网。

除了隧道拆分技术外,VPN还有许多其他的网络优化技术,如数据压缩、流量控制、负载均衡等等,都可以提高网络速度和稳定性,让你可以更好地享受VPN带来的网络安全和便利。

2 数据压缩在VPN的应用

数据压缩是VPN中常用的一种技术,其主要作用是减小数据传输量,提高网络传输速度和节省带宽资源。数据压缩可以将大型的数据文件或者数据流进行压缩处理,从而减小数据的大小,使得数据在传输过程中所占用的带宽更小,传输速度更快。

在VPN中,数据压缩通常采用一些流行的压缩算法,例如gzip、deflate等等。这些压缩算法可以对传输数据进行压缩,将数据流中的冗余部分删除,使得数据传输量更小。由于压缩后的数据大小更小,可以在传输过程中减少网络拥塞,提高数据传输速度和稳定性,节省带宽资源。

需要注意的是,数据压缩也有一些缺点,例如压缩和解压缩的过程会消耗一定的CPU和内存资源,如果压缩和解压缩的速度过慢,反而会导致网络传输速度变慢。此外,压缩后的数据需要在接收端进行解压缩,如果接收端没有解压缩的能力,就无法正确解码数据。因此,在使用VPN时需要根据具体情况选择是否开启数据压缩,以达到最佳的网络传输效果。

3 解释流量控制

流量控制是VPN中常用的一种技术,其主要作用是通过控制网络流量的传输速度和带宽使用,以避免网络拥塞和带宽浪费,同时提高网络的稳定性和传输速度。

在VPN中,流量控制可以通过一些算法来实现,如拥塞控制、拥塞避免、快速重传、快速恢复等。这些算法可以自动地调整网络流量的传输速度和带宽使用,以适应网络状况的变化。例如,在网络拥塞时,流量控制算法可以自动地减少传输速度,以避免网络拥塞和数据丢失;在网络畅通时,流量控制算法可以自动地增加传输速度,以提高网络传输效率。

流量控制技术可以优化VPN的网络传输效率和稳定性,同时也可以保护网络安全。例如,在使用VPN时,流量控制可以避免过多的带宽使用,减少网络攻击的风险;同时,流量控制还可以避免用户的网络行为对其他用户的网络使用造成影响,保障网络的公平性和稳定性。

4 负载均衡 在VPN中的技术

负载均衡是VPN中常用的一种技术,其主要作用是将网络负载分配到多个服务器或网络设备上,以提高系统的容错性、可用性和性能。

在VPN中,负载均衡通常使用一些算法来实现,例如轮询算法、最少连接算法、IP散列算法等等。这些算法可以根据不同的负载情况,动态地将网络流量分配到多个服务器或网络设备上,使得网络流量在各个服务器之间均衡分布,避免某一台服务器过载导致整个系统崩溃的情况出现。

负载均衡技术可以提高VPN的可靠性和稳定性,使得VPN系统更加健壮和高效。例如,在VPN系统中,负载均衡可以将网络负载均衡到多台服务器上,以提高VPN系统的可用性和容错性;同时,负载均衡还可以根据不同的负载情况,动态地分配网络流量,以提高VPN系统的性能和效率。

需要注意的是,负载均衡技术需要在VPN系统设计和实现时充分考虑,需要选择适当的负载均衡算法和服务器配置,以保证VPN系统的高可用性和高效性。

5 Spoofing attack

- “Spoofing attack”(欺骗攻击)是一种网络安全攻击,攻击者在其中伪造数据以模仿、冒充或隐藏自己的身份。这种攻击的目的通常是骗取受害者的信任,从而获取机密信息、窃取资金、传播恶意软件,或者获取对系统的未授权访问。Spoofing攻击可以针对多种不同的通信和数据传输系统,包括但不限于以下几种:

- IP地址欺骗攻击(IP Address Spoofing):攻击者伪造IP数据包,使其看起来像是来自受信任的源头。这种攻击常用于掩盖进行其他攻击的真实来源,比如分布式拒绝服务攻击(DDoS)。

- 电子邮件欺骗(Email Spoofing):攻击者发送的电子邮件看起来好像是来自合法的来源(如银行或知名公司)。这种方法常用于诈骗和网络钓鱼攻击。

- 网站欺骗(Website Spoofing):攻击者创建看起来与合法网站非常相似的假网站,以欺骗用户输入敏感信息,如用户名和密码。

- 呼叫者ID欺骗(Caller ID Spoofing):在电话通话中,攻击者伪造来电者ID信息,让接收方误以为是来自可信来源的来电。

- GPS欺骗(GPS Spoofing):在这种攻击中,攻击者干扰或伪造GPS信号,使GPS接收器显示错误的位置或时间信息。

这些攻击通常利用了通信系统中的安全漏洞,并且可能对个人、企业或政府机构造成严重的安全威胁。为了防范这些攻击,重要的是要实施严格的安全措施,比如使用加密技术、多因素认证和持续的安全意识培训。

科学上网浅谈

据中央社引述中国官方消息报道,中国上网人数突破9亿,网购用户超过7亿,可见大家对上网的需求日益增加,在网上搜寻过翻墙的朋友,肯定常听到用vpn翻墙。vpn翻墙在确实是主流且成功率高的翻墙方法,无奈的是,因为中国对于互联网审查日益严格,防火墙更新频繁,网路上有许多博主推荐的vpn软件,不是常常钓线,服务器被墙,就是有安全性问题(像是2019年就有网友使用蓝灯vpn被公安抓捕的纪录)针对中国翻墻现况,美国之音有一篇报导,中国拟推新法加固防火墙,严惩翻墙者。

可知从中国访问“免费”互联网比几年前要困难得多。很多梯子已经不能用了,关于这点,我亲自测试了许多VPN,有兴趣的人可以参考: 翻墙、科学上网指南。

基础网路概论知识

网路概念:网路是指将多个电脑和设备连接在一起,形成一个通信系统,可以实现资料传输、信息共享等功能。

- 协议:网路通信需要依靠一套规范或者协定,用来规定数据传输的格式、流程、错误处理等,常见的协议有 TCP/IP、HTTP、FTP、SMTP 等。

- IP位址:IP位址是网路上每台电脑的唯一识别符,用于区分不同的设备和实现设备之间的通信。

- 网路拓扑(Topology):网路拓扑指网路中各个设备之间的连接方式,常见的拓扑包括星型拓扑、环型拓扑、纵向拓扑等。

- 路由器和交换机:路由器和交换机是网路中的重要设备,用于实现网路通信和数据转发等功能,路由器负责网络之间的数据转发,交换机负责网络内部的数据转发。

- 网路安全:网路安全是保护网路免受威胁和攻击的一系列技术和措施,包括防火牆、加密、入侵检测等。

- 网路应用:网路应用包括网路搜索、电子邮件、网上购物、在线视频、社交网络等,网路应用大大方便了人们的生活和工作。

资料结构简介(data structure)

资料结构(Data Structure)是在电脑科学中,用来储存和组织资料的方式,可以有效地将资料储存在记忆体中,以便快速查找、插入、删除和修改。资料结构通常可以分为两大类:线性结构和非线性结构。线性结构是指资料按照线性顺序排列,如阵列、串列等,而非线性结构则是指资料之间存在複杂的阶层关係,如树、图等。资料结构的选择和使用,直接影响到程式的运行效率和资料处理能力。因此,在设计和实现软体系统时,必须根据具体的应用需求来选择合适的资料结构,以提高程式的效率和稳定性。

常见的资料结构有以下几种:

- 阵列(Array):将资料按照连续的顺序储存在记忆体中,可快速查找资料。应用:资料储存、排序、搜索等。

- 串列(Linked List):将资料储存在节点中,每个节点储存指向下一个节点的指标,可方便地插入和删除资料。应用:缓存、应用程式中的伫列等。

- 堆叠(Stack):遵循后进先出(Last In First Out)的原则,只能在堆叠的顶部进行插入和删除操作。应用:处理括号匹配、编译器的运算表达式求值等。

- 伫列(Queue):遵循先进先出(First In First Out)的原则,只能在伫列的前端进行删除操作,而在伫列的尾端进行插入操作。应用:排队系统、网络路由器等。

- 树(Tree):将资料组织成一种层次结构,每个节点可以有多个子节点,具有快速搜索和排序的能力。应用:资料库索引、文件系统等。

- 图(Graph):由节点和边组成的集合,可以用来表示各种关係和网络。应用:社交网络、交通路网等。

以上只是资料结构中常见的几种,实际上还有许多其他种类的资料结构。在实际应用中,根据问题的性质和特点,选择合适的资料结构非常重要,能够有效地提高程式的效率和稳定性。

演算法(Algorithm)

演算法(Algorithm)是一系列用来解决问题的步骤和规则,通常用来处理资料、解决数学问题、搜索和排序等。演算法可以用程式码来实现,是解决问题的有效方法之一。演算法的设计和分析是计算机科学中的重要领域,旨在开发出高效、正确和可扩展的演算法,以解决现实世界中的各种问题。演算法可以分为很多种,例如搜索演算法、排序演算法、图论演算法、动态规划演算法等等。

在实际应用中,选择合适的演算法可以提高程式的运行效率,减少资源的浪费,并且有助于提高程式的可读性和可维护性。因此,在设计和开发程式时,了解各种演算法的特点和适用场景是非常重要的。

以下是常见的演算法在网路上的应用:

- 搜索演算法:网路搜索引擎是搜索演算法的典型应用。搜索演算法用于在网路中快速查找指定的资料,可以快速检索大量的网页、图片、影片等。

- 排序演算法:排序演算法可用于网路资料的排序和排名,如排行榜等。常用的排序演算法包括快速排序、合併排序、插入排序等。

- 压缩演算法:网路上传输的大量资料需要进行压缩,以减少传输时间和网路带宽的消耗。压缩演算法可用于将大量资料进行压缩,如 GZIP、LZW 等。

- 加密演算法:网路上的资料通常需要进行加密,以保护隐私和安全。加密演算法可用于对数据进行加密和解密,如 DES、AES、RSA 等。

- 图论演算法:图论演算法可以用于分析网路结构和关係,如社交网络中的人际关係分析、网络安全中的风险分析等。

- 机器学习演算法:机器学习演算法可用于网路资料的分析和预测,如基于用户行为的推荐系统、文本分类、图像识别等。

以上是常见的演算法在网路上的应用,演算法在网路领域的应用非常广泛,能够提高网路效率和安全性,并且改善用户体验。

网路拓扑(Topology)

网路拓扑(Network Topology)是指网路中各个设备之间的连接方式或者排列方式。网路拓扑的选择对于网路的性能和可靠性具有重要影响,不同的网路拓扑有不同的优缺点,应根据具体情况进行选择。

以下是常见的网路拓扑:

- 星型拓扑(Star Topology):星型拓扑是指所有设备都连接到一个中央设备,如集线器或交换机,中央设备充当数据传输的中转站。优点是易于扩展和维护,但是中央设备出现问题时整个网路将受到影响。

- 环型拓扑(Ring Topology):环型拓扑是指所有设备按照一定的顺序排列成一个环状,每个设备都与相邻的设备相连接,数据通过环路传输。优点是数据传输稳定,但是设备故障时可能会影响整个环状拓扑。

- 纵向拓扑(Bus Topology):纵向拓扑是指所有设备连接到一条共享线路上,如同一条电缆,数据通过线路传输。优点是简单易于扩展,但是设备多时会出现网路拥塞和性能下降。

- 树型拓扑(Tree Topology):树型拓扑是指将纵向拓扑和星型拓扑结合起来,形成一个树状结构,中央设备连接多个子网,每个子网再连接多个设备。优点是易于扩展和维护,但是中央设备出现问题时可能会影响整个树状拓扑。

网路拓扑选择的好坏取决于具体的应用场景和要求,需要考虑

VPN 跟 人工智慧的关係

在远程工作和数据传输中,VPN可以建立安全的通道,保护数据的机密性和安全性。而人工智慧则可以应用于VPN的安全管理和维护,例如:

- VPN的入侵检测:人工智慧可以通过分析VPN的日誌和数据流量,检测和分析入侵事件和安全威胁,提高VPN的安全性和可靠性。

- VPN的身份验证:人工智慧可以应用于VPN的身份验证,例如基于人脸识别、声音辨识、行为分析等技术进行身份验证,提高VPN的安全性和准确性。

- VPN的自我修復:人工智慧可以通过分析VPN的故障和问题,自动调整和修復VPN的设置和配置,提高VPN的可用性和可靠性。

总的来说,VPN和人工智慧之间存在着潜在的关联和应用,可以通过结合使用来提高网路通信的效率、安全性和可靠性。

计算机复杂度简介(Computational Complexity)

在计算机科学中,计算机复杂度理论是研究算法所需资源(如时间和空间)的一个重要领域。这个领域专注于分类和比较不同计算任务的困难程度,并通过定义“复杂度类别”来进行。这些复杂度类别帮助我们理解哪些问题是可行的,哪些则超出了当前技术的范围。下面我们将介绍一些最基本的复杂度类别,包括P, NP, PSPACE, 和 BPP。

P类:

P代表“多项式时间”(Polynomial time)。这个类别包含那些可以被确定性图灵机在多项式时间内解决的决策问题。简单来说,如果一个问题属于P类,那么存在一个有效的算法可以在合理的时间内解决这个问题。P类通常被认为是“易解”的问题类别。

NP类:

NP代表“非确定性多项式时间”(Nondeterministic Polynomial time)。这个类别包含那些可以被非确定性图灵机在多项式时间内解决的决策问题。更直观地说,NP类的问题是那些其解可以在多项式时间内被验证的问题。NP类最著名的特性是NP完全问题(NP-complete),这些问题被认为是NP中最难的问题。

PSPACE类:

PSPACE代表“多项式空间”(Polynomial space)。这个类别包括那些在多项式空间内可以被解决的问题。换句话说,这些问题的解可以在一个大小与输入大小的多项式相关的空间内找到。PSPACE类包含了P和NP类,并且被认为是一个更广泛的问题类别。

BPP类:

BPP代表“有界错误概率多项式时间”(Bounded-error Probabilistic Polynomial time)。这是一个包含那些可以被概率型图灵机在多项式时间内解决,且具有有界错误概率的决策问题的类别。简单地说,BPP类的问题是那些可以通过随机化算法在合理时间内解决的问题,并且算法有很高的概率给出正确答案。

这些复杂度类别是理解和分类计算问题难度的基础。它们不仅帮助我们理解哪些问题是可解的,还揭示了不同问题之间的相互关系和计算界限。

更多类别可以参考 complexity ZOO

新型态可能威胁到VPN的技术以及解方

量子计算跟VPN的关係

量子计算是一个令人兴奋的新研究领域,有可能彻底改变计算领域,许多人对它与密码学的关系很感兴趣。虽然关于量子计算还有很多未知之处,但人们普遍认为它有可能大大增强计算机的能力,这可能对密码学领域产生重大影响。 量子计算在密码学中最有趣的潜在应用之一是能够快速分解大数,这是许多现代密码算法中的关键步骤。使用足够大的量子计算机,可能比目前使用经典计算机更快地分解数字,这可能会允许开发新的和更安全的密码算法。 量子计算在密码学中的另一个潜在应用是能够创建新的、更安全的密钥分发方法。在经典密码学中,系统的安全性往往依赖于某些数学问题的难度,例如大数的因式分解。有了量子计算,就有可能创建新的密钥分配方法,而不是基于这些数学问题的难度,从而提供额外的安全层。 总的来说,虽然关于量子计算及其在密码学中的潜在应用仍有很多未知之处,但很明显它对该领域有着巨大的前景,许多研究人员正在努力探索其潜力。

并行计算跟VPN的关係

并行计算是一种同时执行多个计算的计算方法,可以更快、更高效地处理大量数据。在密码学领域,并行计算可用于执行加密和解密消息所需的复杂数学计算,使过程更快、更高效。 在密码学中使用并行计算的主要方式之一是实现设计为高度可并行化的算法。这些算法可以在多个处理单元上运行,例如单台计算机上的多个内核或网络中的多台计算机,从而可以更快地执行计算。这对于需要处理大量数据的应用程序特别有用,例如在加密和解密大文件的情况下。 并行计算可用于密码学的另一种方式是开发新的密码算法。通过使用并行计算技术,研究人员可以探索加密和解密数据的新方法,这些方法可能比现有方法更安全或更有效。这对于需要高安全级别的应用程序尤其有价值,例如在通过 Internet 传输敏感信息的情况下。 总体而言,并行计算具有极大提升密码运算速度和效率的潜力,是密码学领域的一个活跃研究领域。

异构计算跟VPN的关係

异构计算是一种计算类型,其中不同类型的处理单元一起使用来执行计算。这可能包括使用中央处理器 (CPU) 和图形处理器 (GPU) 的组合,以及其他专用类型的硬件,例如现场可编程门阵列 (FPGA) 或数字信号处理器 (DSP)。

在密码学领域,异构计算可用于以更高效和可扩展的方式执行加密和解密消息所需的复杂数学计算。通过使用不同类型的处理单元的组合,可以比使用单一类型的处理单元更快地执行计算并且消耗更少的能量。

密码学异构计算的主要优势之一是能够利用不同类型处理单元的专门功能。例如,GPU 非常适合执行密码算法中常见的高度并行化计算,而 FPGA 可以定制以非常高效地执行特定类型的计算。通过使用这些不同类型的处理单元的组合,可以创建比依赖单一类型处理单元的系统更高效和可扩展的密码系统。

总体而言,异构计算具有极大提升密码系统性能和效率的潜力,是密码学领域的一个活跃研究领域

有任何问题或想法,欢迎提出,也欢迎参考我的: 翻墙、科学上网指南

SSR技术现在还有用吗?

有v2ray 的手把手教学嘛

2022年最新翻墙与科学.上网指南,翻墙软件该选VPN还是机场👉https://dr-wall.com/

这是我看过最清楚的VPN技术文章

谢谢您对我VPN的支持